河南省第四届金盾信安杯部分wp

Crypto

题目:Rand

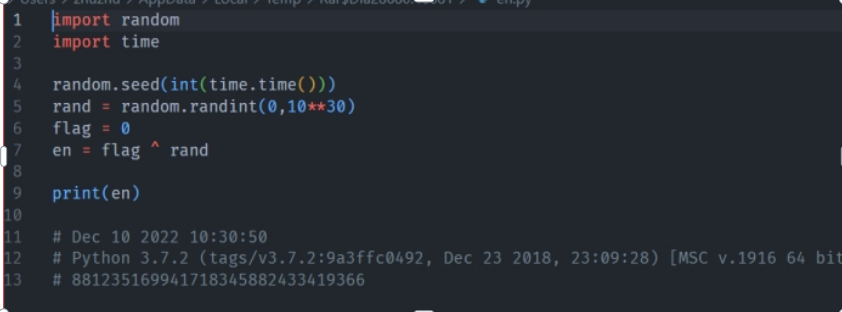

下载附件,得到一个压缩包,里面是py文件,vscode查看是一串代码,

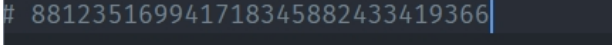

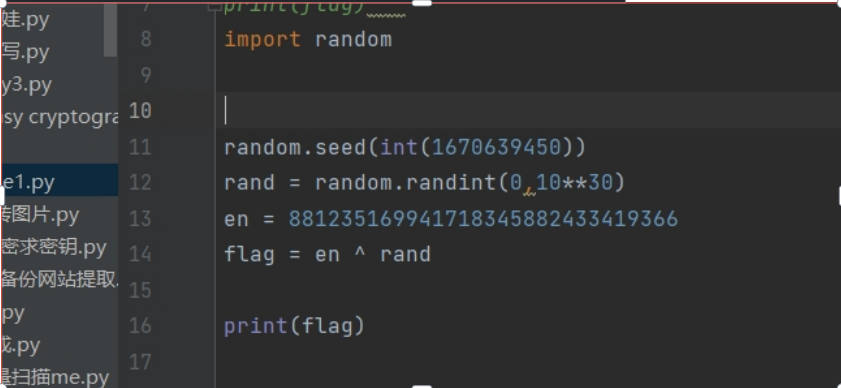

分析代码,想要得到flag,首先需要得到en的值,但是en由rand,一个随时间而改变的随机数种子得到,因此非常困难,但题目下方有信息,可以尝试利用,但随机数种子是随时间改变的,因此要用到时间戳,将int(time.Time()),替换为int(),然后en的值利用

Misc

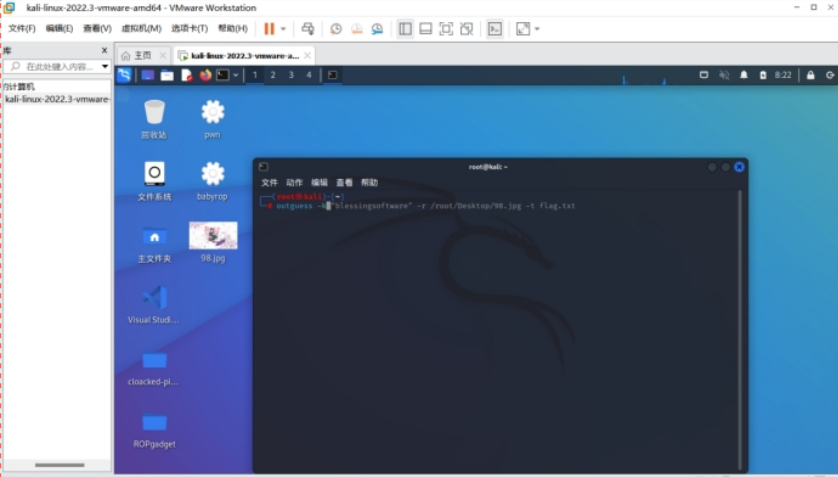

题目Megumi

下载附件得到一个jpg,结合题目描述,加入一个同人游戏社团,图片女主是加藤惠,

百度搜到blessing software社团,留着blessing software 以后或许会有用,至此再没发现什么有用

的线索,于是各种隐写F5隐写,lsb隐写,等等,最后outguess隐写试出了结果

题目:盗梦空间

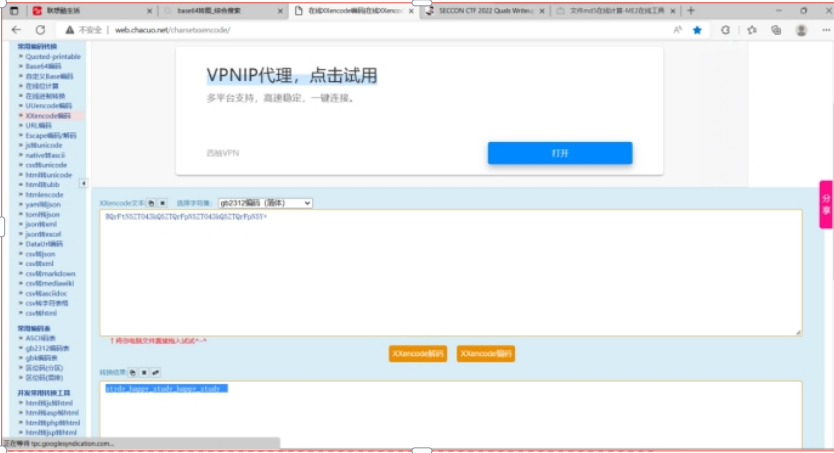

下载附件,得到一个txt文档,发现编码后有多个=,推测是base32解码得到

然后根据这特征排除base64,32,16等编码,尝试发现是base91,解码得到xz&dO5>i%MLGHa%fRMp2Dw3#sOzSCF$RdXHO5h5AP57:ZTU4z_a~h>:RP}kXOBr]ff<N3Y@zT,+{+Ak^chzGwE6^8UzV.BY)iX0J5S<I;LQP|o;%tHw;UY+6_ZqN"QszUH.!xTg1BePm0bMoo2jjd{6El!ZDYwzo;4+U$9104LaNbYunx@yKeqOxjMvlKMjd}5&Gu1fE)f0w_aAiI$,NGU*E,然后根据这特征排除base64,32,16等编码,尝试发现是base91

解码得

R2REQ2VHZDQ2ZUdkNDNkR2MrX2JHZDQ2ZUdjKz9YR2Q0NmVHZDQzWkdkNDNoR2NffGJHZDQzZkdkND

ZlR2Q0M2hHYytfWUdkNDNoR2Q0M2RHYys/WUdkNDNkR2REOWZHZDQ2ZkdjK19hR2MrP2ZHZERDY0dk

NDNmR2Q0M1pHZDQ2Y0dkNDNl,

然后base64解码得到GdDCeGd46eGd43dGc+bGd46eGc+?

XGd46eGd43ZGd43hGc|bGd43fGd46eGd43hGc+YGd43hGd43dGc+?

YGd43dGdD9fGd46fGc+_aGc+?fGdDCcGd43fGd43ZGd46cGd43e,再base85解码得到

3744364536353444364534313645363136393534363736453639344136393635343236353736364

63443343937423637363136433636,再base16解码得到

7D6E654D6E416E616954676E694A69654265766F4C497B67616C66,再次base16解码得

到}neMnAnaiTgniJieBevoLI{galf,,第一眼非常像栅栏,但尝试后发现不是,经过观察原来是颠倒能读

出 i love bei jing tian an men的拼音,排序后得到flag

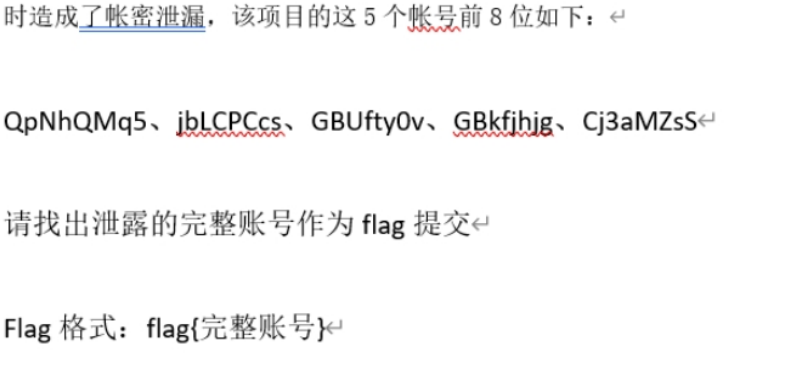

数据泄露01-账号泄露追踪

首先根据题目得知是需要查找数据(账号全称),并且知道账号的前几位。

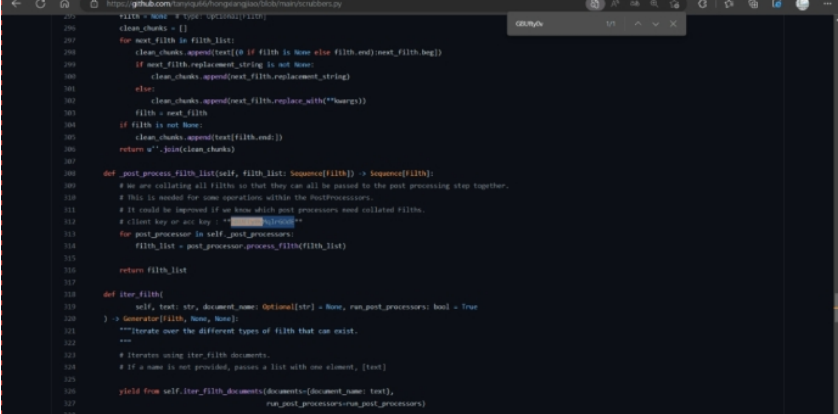

于是在题目的提示下,着重在国外开源王章GitHub寻找项目“banana”*

得到flag

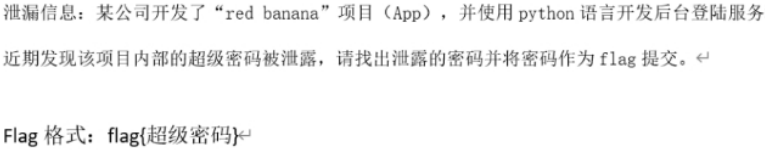

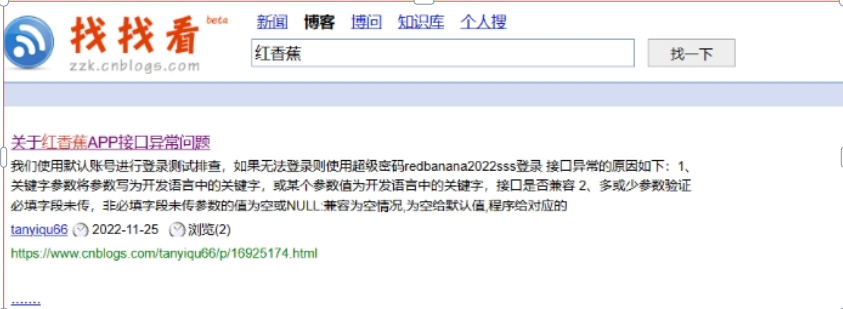

题目:数据泄露02-泄露的密码

首先根据题目得知需要寻找密码

于是得到超级密码

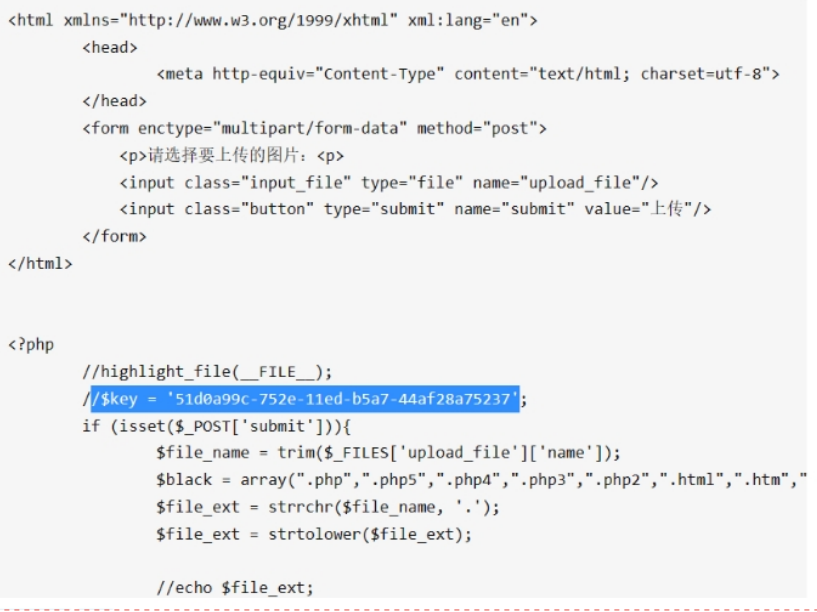

题目:数据泄露03-泄露的密钥

通过题目知道需要寻找密钥,根据“数据泄露02”中在博客园寻找到的文章底部链接,来到知乎。*

*https://zhuanlan.zhihu.com/p/586641731*

题目:学海无涯

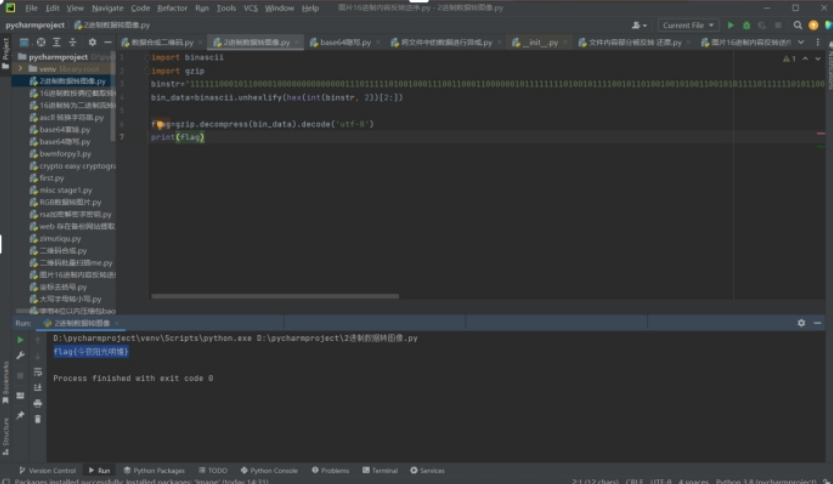

下载附件,得到一个txt文档,打开发现很长的数据,推测是base64隐写,代码跑一下没有结果,尝试

base64转图片,果然得到一个图片

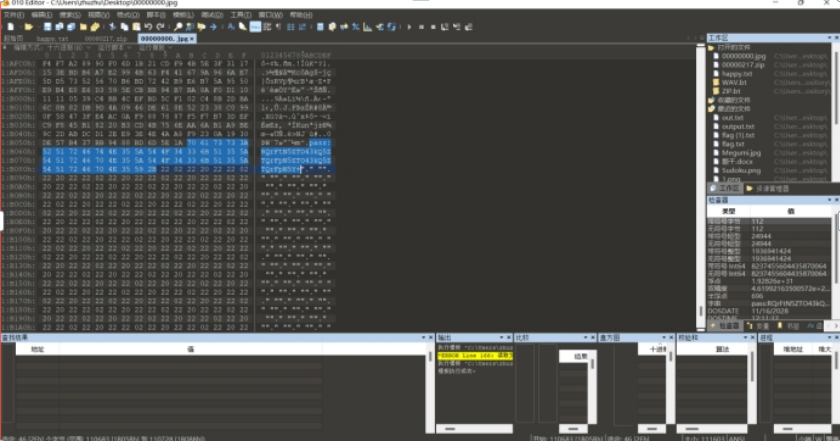

用价值,放进010,发现pass

代码运行结果即为flag

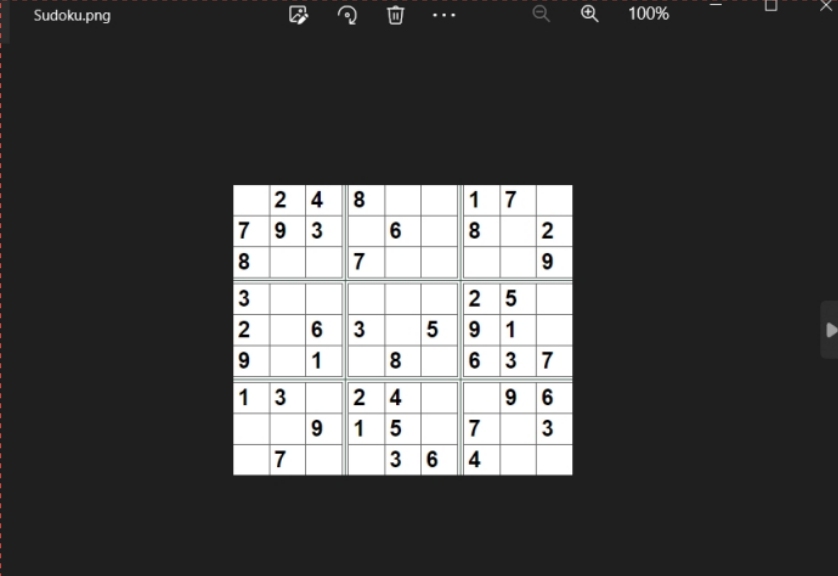

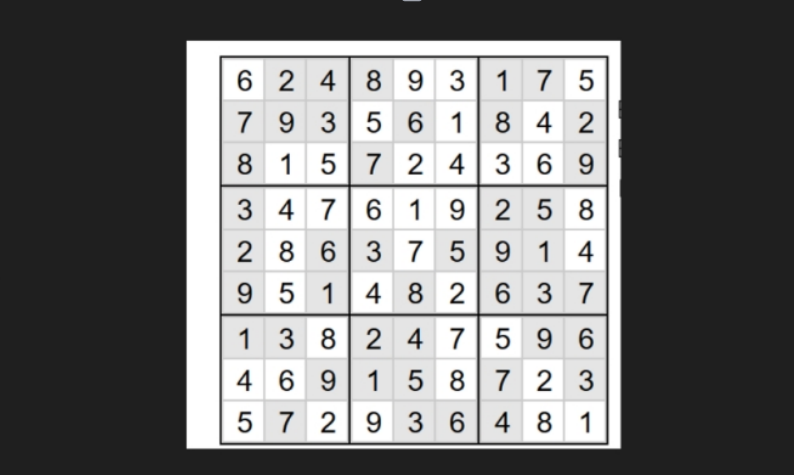

题目:qianda0_Sudoku

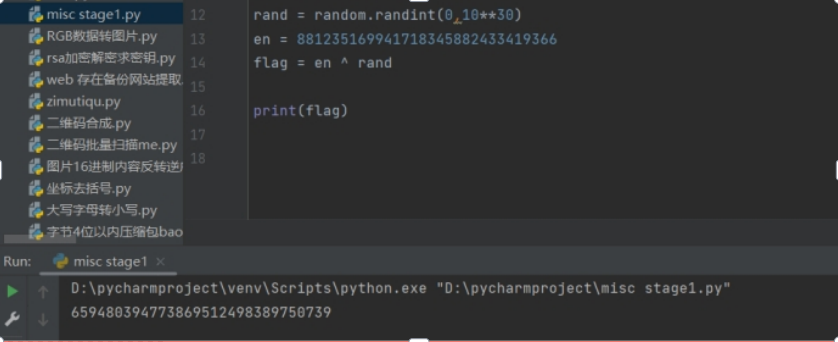

下载文件后得到数独图片

在在线网站填写完整以后被告知说数独不只一种答案,让我认为答案与解出来的数独关系不大

*得到:011100110*

*111010101*

*100100001*

*100000110*

*101101110*

*101010111*

*110110011*

*001110101*

*010011100*

解码